Aprende Ciberseguridad y reinventa tu carrera en 7 meses

Cambia a Ciberseguridad en 7 meses. Aprende redes, detección de amenazas, análisis en SIEM, respuesta a incidentes, cloud e identidad, y utiliza IA para investigar ataques de forma más inteligente.

Tu éxito es nuestro compromiso

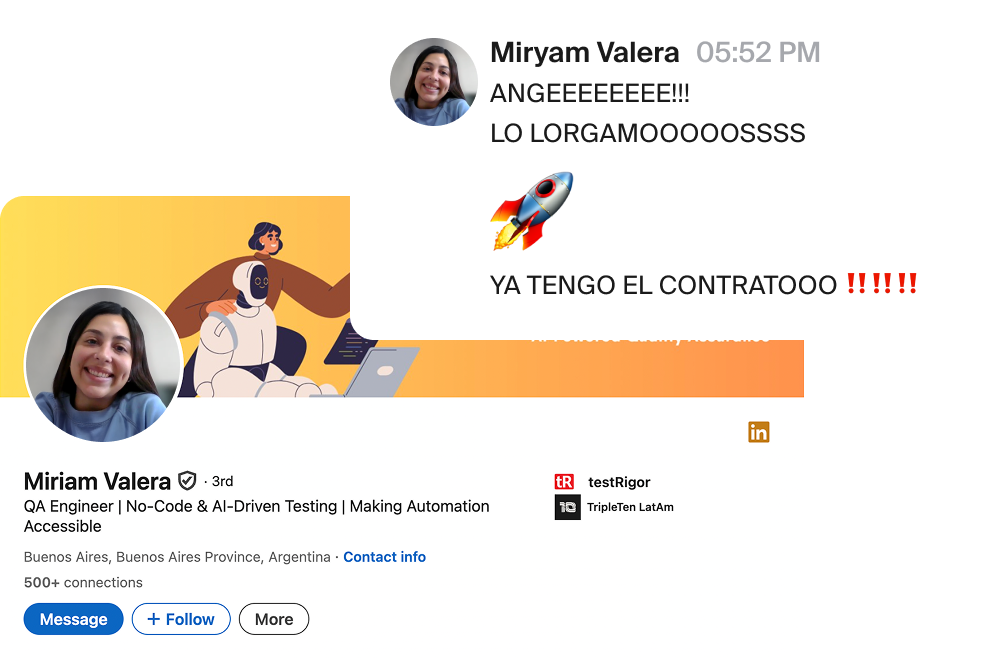

Si no te contratan después de graduarte del bootcamp, te reembolsamos el 100% de tu matrícula

¡Haz un ejercicio práctico de Ciberseguridad!

¿Aún no sabes si estudiar Ciberseguridad es para ti? Realiza un quiz de 5 minutos y descúbrelo.

La IA ya es parte de la Ciberseguridad. Prepárate para trabajar en ese entorno.

La Ciberseguridad cambió.

Los ataques ahora usan automatización e inteligencia artificial.

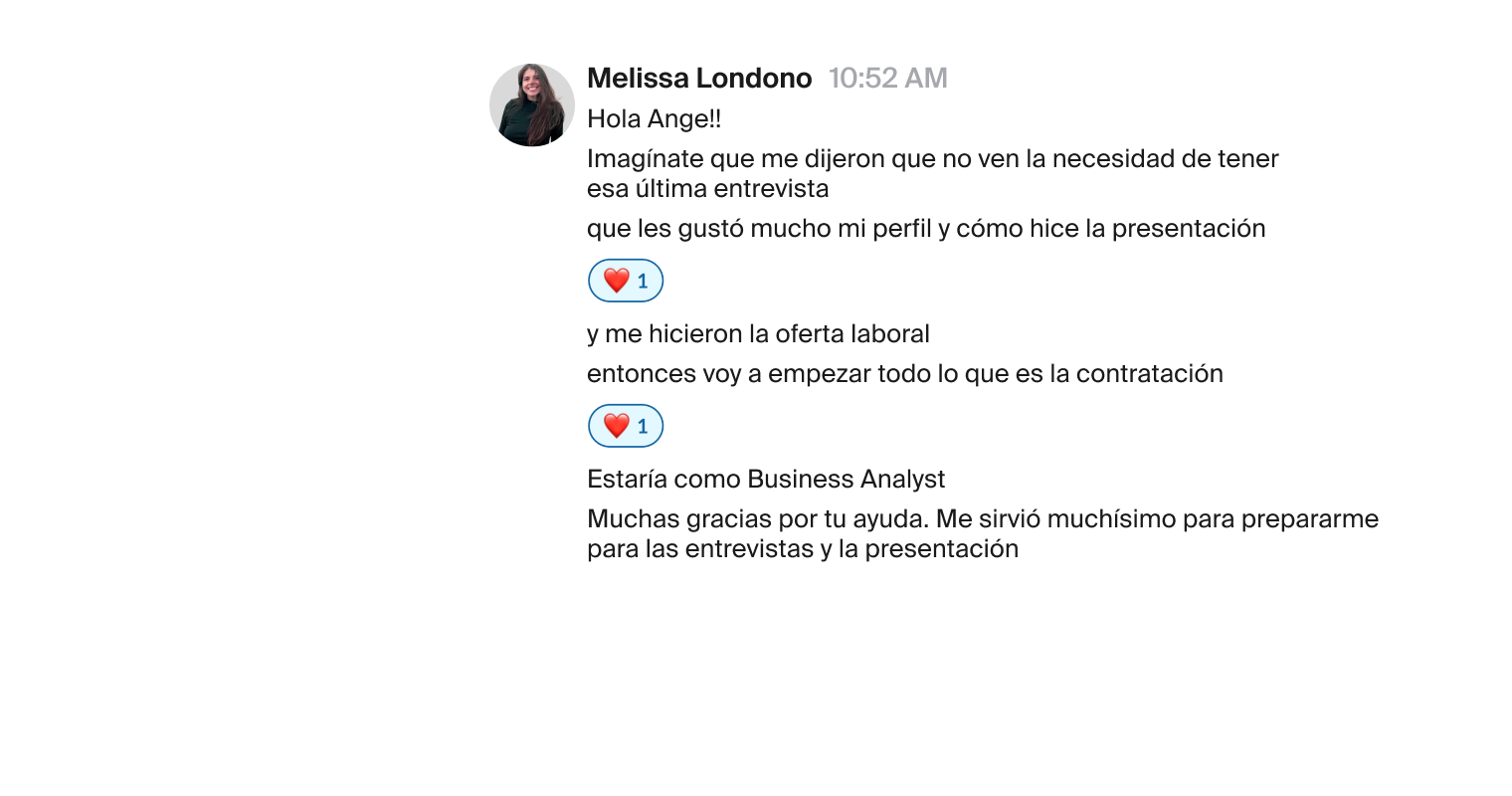

“TripleTen me demostró que podía cambiar de carrera con éxito, sin importar mi experiencia ni el momento”

Tu camino paso a paso hacia tu primer empleo tech

Tu camino paso a paso hacia tu primer empleo tech

Agenda una consulta

Nuestro programa de Ciberseguridad

Descarga el programaSprint 1: Fundamentos: Cómo se Comunican los Hosts y las Redes2 semanas1 proyecto

Aprende cómo funcionan realmente las redes modernas y por qué la mayoría de los ataques comienzan en los bordes de la red. En este sprint comprenderás el modelo cliente-servidor, HTTP, direcciones IP y límites de confianza. Desarrollarás pensamiento estructural para anticipar puntos de entrada de ataques.

Capítulos:

1. Cómo se Comunican Realmente las Computadoras

2. Paquetes, Movimiento y Rastros

3. Arquitectura, Observabilidad y Puntos de Entrada

4. Las Redes Desde una Perspectiva de Seguridad

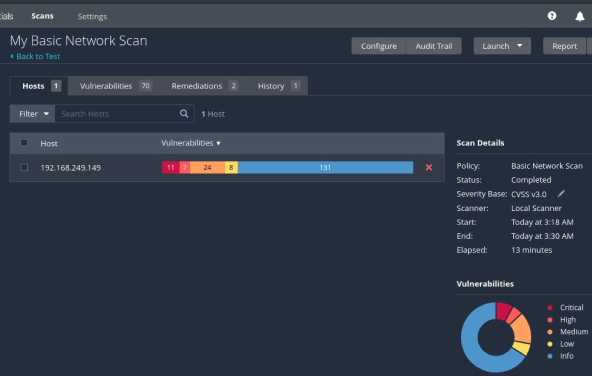

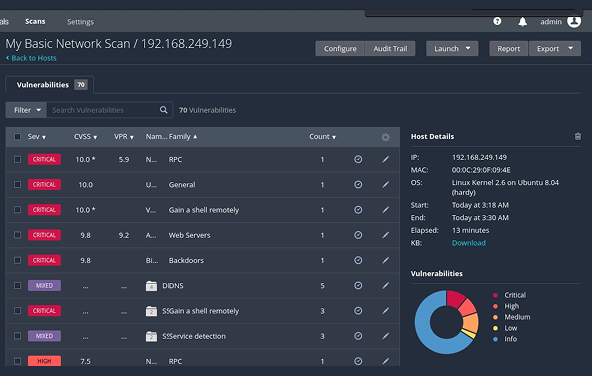

Sprint 2: Visibilidad de Activos y Superficie de Ataque2 semanas1 proyecto

Descubre por qué no se puede proteger lo que no se ve. Aprenderás a identificar activos, analizar exposición interna y externa y priorizar riesgos según criticidad.

Capítulos:

1. La Visibilidad Antes que la Seguridad

2. Escaneo, Enumeración y Exposición

3. Exposición Interna vs Externa

4. Contexto y Criticidad de Los Activos

Sprint 3: Logs, Evidencia y Limitaciones de Visibilidad2 semanas1 proyecto

Aprende a trabajar con logs como evidencia parcial. Entenderás qué capturan, qué no capturan y cómo razonar bajo incertidumbre.

Capítulos:

1. De Actividad a Evidencia

2. Logs en Diferentes Capas

3. Alertas, Ruido y Contexto

4. Correlación y Pensamiento Investigativo

Sprint 4: Fundamentos de SIEM y Operaciones de SOC2 semanas1 proyecto

Opera dentro de un SIEM como lo haría un analista SOC real. Aprenderás a consultar, filtrar, pivotar y documentar investigaciones.

Capítulos:

1. La Arquitectura como Decisión de Seguridad

2. Configuración Incorrecta vs Ataque

3. Exposición de Credenciales en Redes

4. Logs, Vacíos y Falsa Confianza

5. Mentalidad Secure-by-Default

Sprint 5: Triage de alertas y toma de decisiones2 semanas1 proyecto

Aprende a transformar alertas en decisiones fundamentadas, diferenciando señal de ruido y construyendo conclusiones defendibles bajo presión operativa.

Capítulos:

- Cómo Nacen las Alertas

- Señal vs Ruido

- Investigar Bajo Presión

- Correlación y Narrativa

- Escalamiento, Severidad y Respuesta

Sprint 6: Investigación y Reconstrucción de Ataques2 semanas1 proyecto

Aprende a gestionar un incidente de seguridad desde su confirmación hasta la recuperación, tomando decisiones proporcionadas bajo incertidumbre y comunicando con claridad en entornos reales de SOC..

Capítulos:

- Qué Convierte una Alerta en un Incidente

- Contención y Control

- Erradicación y Recuperación

- Comunicación Durante Incidentes

- Aprender de los Incidentes

Sprint 7: Detección de Endpoints & Respuesta2 semanas1 proyecto

Aprende a tomar decisiones de triage rápidas y justificables, comprendiendo cómo operan los atacantes y utilizando contexto de amenaza para priorizar, escalar o cerrar alertas con criterio profesional.

Capítulos:

- Por Qué Ocurren los Ataques

- Del Acceso Inicial al Impacto

- Técnicas Comunes de Ataque

- Living Off the Land y Ataques Híbridos

- Uso del Contexto de Amenaza en el Trabajo del SOC

Sprint 8: Seguridad en la Nube, IAM y Abuso de Identidades2 semanas1 proyecto

Aprende a investigar incidentes en entornos cloud comprendiendo que la identidad reemplaza al perímetro, analizando abuso de permisos y reconstruyendo compromisos con evidencia del plano de control.

Capítulos:

- Cómo la Nube Cambia el Modelo de Seguridad

- La Identidad es el Nuevo Perímetro

- Configuraciones Incorrectas Comunes en la Nube

- Abuso de Identidad y Ataques en la Nube

- Visibilidad y Límites de Logging en la Nube

Sprint 9: Detection Engineering y Automatización2 semanas1 proyecto

Aprende cómo se crean y optimizan las detecciones. Entiende el rol de la automatización y la IA como apoyo, no reemplazo.

Capítulos:

- Por Qué Existen las Detecciones

- Qué Hace que una Detección Sea Buena

- De Logs a Lógica de Detección

- Ajuste, Validación y Cobertura

- Automatización, SOAR e IA en Seguridad Operativa

Sprint 10: Respuesta a Incidentes y Ransomware2 semanas1 proyecto

Aprende a diseñar, evaluar y mejorar detecciones de seguridad como hipótesis operativas, y automatización sin perder control ni criterio analítico

Capítulos:

- De Incidente a Crisis

- Ransomware como Incidente de Negocio

- Detección e Investigación de Ransomware

- Respuesta, Contención y Toma de Decisiones

- Recuperación y Lecciones Aprendidas

Sprint 11: Gobernanza, Riesgo y Cumplimiento2 semanas1 proyecto

Traduce el trabajo técnico a lenguaje de negocio y regulatorio. Conecta operaciones con compliance.

Capítulos:

- Fundamentos de gobernanza en ciberseguridad

- ISO 27001 y SOC 2 en contexto real

- Marco regulatorio digital en LATAM

- Simulación de auditoría y control mapping

Sprint 12: Proyecto Final: Investigación End-to-End3 semanas1 proyecto

Demuestra razonamiento completo como analista SOC. Investigarás un entorno complejo desde alerta inicial hasta reporte final.

Capítulos:

- Análisis integrado de red, host y logs

- Identificación de riesgos y misconfiguraciones

- Documentación profesional estilo SOC

- Defensa de decisiones ante revisión técnica

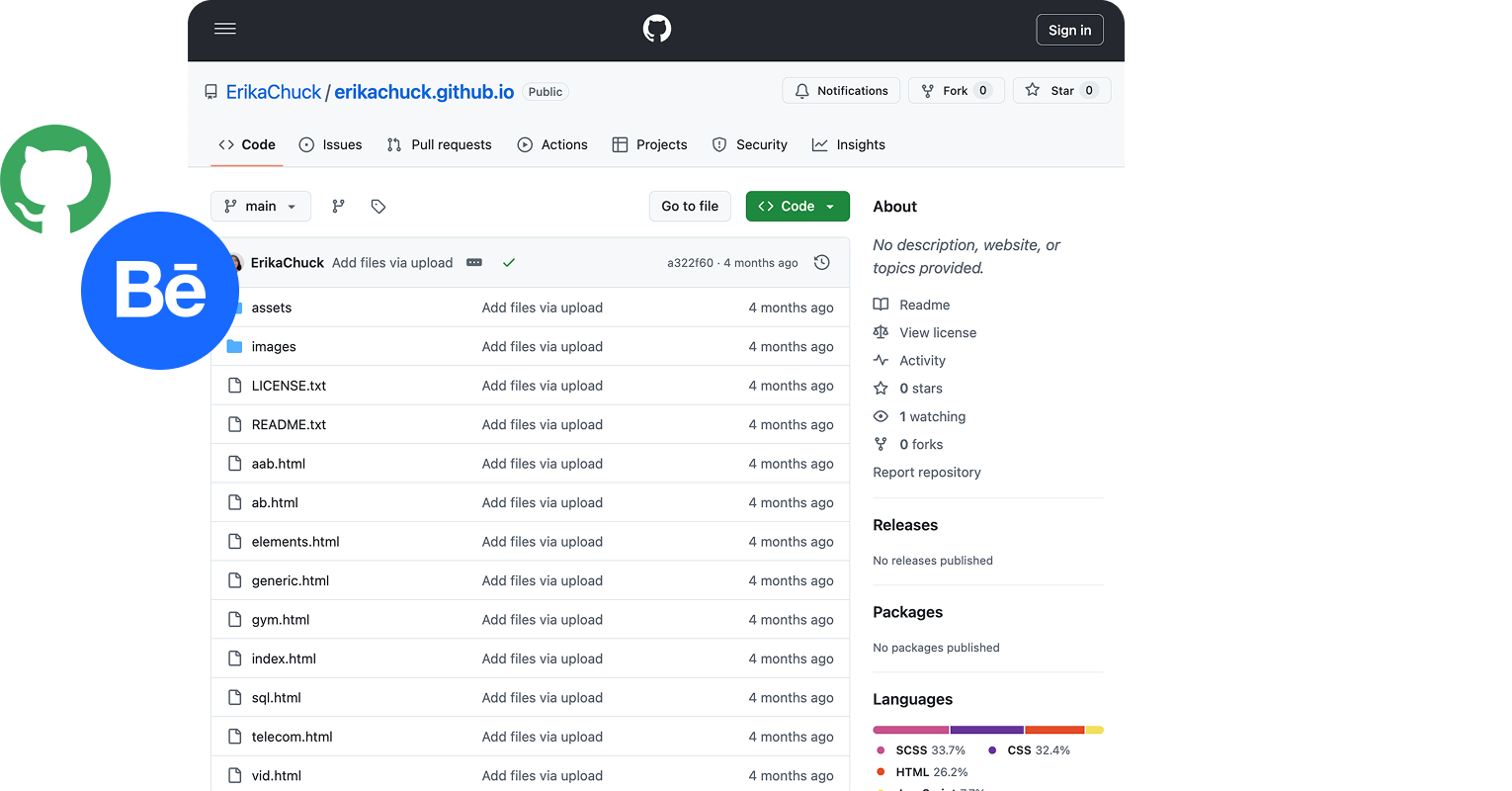

Gradúate con un portafolio de 12 proyectos que demuestran tu formación en Ciberseguridad

Nuestro equipo te apoya en cada paso

Aprende Ciberseguridad con total apoyo y flexibilidad

Participa en clases en vivo, simulaciones de incidentes y sesiones de investigación colaborativa con mentores y compañeros

Graduado TripleTen

Obtén un certificado que valida tu preparación para trabajar

Este eres tú después de TripleTen

Prepárate para tu primer empleo tech con nuestro Acelerador de Carreras

Tenemos la confianza de que serás contratado. Por eso ofrecemos un reembolso del 100%

Si no consigues un trabajo en tech 6 meses después de haberte graduado, te reembolsamos tu matrícula completa. Así de seguros estamos sobre tu futuro en tech.

+6,000 graduados alrededor del mundo comenzaron su carrera en tech. Conviértete en el siguiente.

Nuestros graduados trabajan en startups locales y gigantes internacionales

basado en más de 1,200 reseñas de graduados

- • Mejor Bootcamp de Programación

- • Mejor Bootcamp de QA Testing

- • Mejor Bootcamp en línea

- • Mejor Bootcamp de Data Science

“Mi experiencia en el bootcamp de Data Science de TripleTen ha sido excelente. El equipo, desde soporte hasta los instructores, brinda acompañamiento constante y de calidad.”

- • Mejores Bootcamps de Programación

- • Mejores Bootcamps de Data Science

- • Mejores Bootcamps de Programación en línea

Destacados en

Elige opciones de pago flexibles

Que el dinero no te detenga para cambiar de carrera. Elige el plan de pago que más te convenga, ya sea de contado o en cómodas cuotas.

Agenda una llamada con nuestro experto para elegir la opción de pago que más te convenga

FAQ

¿Necesito experiencia previa en tech para inscribirme en el curso de Ciberseguridad?

¿Necesito experiencia previa en tech para inscribirme en el curso de Ciberseguridad?

¡No! Alrededor del 72% de nuestros estudiantes no tenían experiencia en tecnología antes de empezar. Nuestro bootcamp de Ciberseguridad está diseñado para llevarte desde lo básico: cómo funcionan las redes, análisis de logs, uso de SIEM, investigación de incidentes, cloud e identidad, hasta detección de amenazas y automatización.

Irás construyendo tu confianza paso a paso. Aunque nunca hayas trabajado en tecnología, terminarás listo para comenzar una carrera como Especialista en Ciberseguridad.

¿El curso de Ciberseguridad es de autoestudio o guiado?

¿El curso de Ciberseguridad es de autoestudio o guiado?

Nuestro bootcamp combina ambos: flexibilidad y estructura. Participarás en sesiones en vivo y avanzarás con objetivos grupales, pero gestionarás tus proyectos y tareas en el horario que mejor te convenga. No tenemos clases obligatorias ni exámenes; en su lugar, el enfoque está en que desarrolles las habilidades necesarias para un trabajo del mundo real.

Y nunca estarás solo:

- Tutores que explican conceptos complejos de forma clara

- Especialistas con experiencia que te dan feedback práctico sobre tus proyectos

- Coaches de carrera que te preparan para entrevistas y CV

- Una comunidad que te acompaña en todo el proceso

Es un equilibrio entre independencia y acompañamiento, diseñado para prepararte para trabajar en ciberseguridad.

¿Puedo estudiar mientras trabajo a tiempo completo?

¿Puedo estudiar mientras trabajo a tiempo completo?

¡Absolutamente! El programa está diseñado para personas con vidas ocupadas. Solo necesitarás entre 15 y 20 horas por semana para realizar lecciones cortas y dinámicas adaptables a tu horario. Muchos de nuestros estudiantes combinan trabajo, familia y estudios: aun así se gradúan listos para comenzar una nueva carrera en Ciberseguridad.

Esto lo hace uno de los cursos de Ciberseguridad remotos más flexibles disponibles.

¿Cuál es el idioma del curso?

¿Cuál es el idioma del curso?

Todo el curso de Ciberseguridad se imparte en español. Las lecciones, el soporte y la orientación profesional están en tu idioma para que puedas concentrarte en aprender, sin dificultades.

¿Cuánto cuesta el bootcamp de Ciberseguridad?

¿Cuánto cuesta el bootcamp de Ciberseguridad?

Puedes elegir el plan que mejor te convenga:

- Pago de contado: $97,999 MXN → $58,799 MXN

- Plan de pagos mensuales: $4,483 MXN al mes

Todos los pagos están protegidos a través de Mercado Pago y Stripe. Esto lo hace uno de los cursos más accesibles de Ciberseguridad.

¿Qué opciones de pago hay disponibles?

¿Qué opciones de pago hay disponibles?

Ofrecemos opciones flexibles para que el dinero no te detenga:

- Paga de contado a un precio con descuento

- Divide tu pago en mensualidades con Mercado Pago o Stripe

Elige lo que mejor funcione para tu situación. El financiamiento flexible facilita el acceso a cursos de Ciberseguridad de alta calidad en línea.

¿Qué pasa si no consigo un nuevo empleo después del bootcamp?

¿Qué pasa si no consigo un nuevo empleo después del bootcamp?

El 93% de nuestros graduados consigue empleo dentro de los 6 meses posteriores a completar el programa. Con nuestro Acelerador de Carrera, apoyo a tu CV, entrevistas simuladas y coaching personalizado, estarás más que preparado. Y si no consigues un puesto en Ciberseguridad 6 meses después de graduarte, te reembolsamos tu dinero, garantizado.

¿Cómo funciona el reembolso garantizado?

¿Cómo funciona el reembolso garantizado?

Es simple: si participas activamente en el programa y aun así no consigues un empleo en Ciberseguridad 6 meses después de graduarte, te reembolsamos el 100% de tu matrícula.

¿Recibiré un certificado oficial después de graduarme?

¿Recibiré un certificado oficial después de graduarme?

Sí. Recibirás un certificado oficial que demuestre tus habilidades en Ciberseguridad a los empleadores. Esto te ayudará a destacar en el mercado laboral y demostrar que estás listo para proyectos tech del mundo real.

¿Qué necesito para inscribirme? ¿Necesito algún equipo especial?

¿Qué necesito para inscribirme? ¿Necesito algún equipo especial?

Todo lo que necesitas es:

- Una computadora (laptop o de escritorio)

- Una conexión a internet estable

¡Eso es todo! Nosotros te daremos la plataforma de aprendizaje, las herramientas y el apoyo. Tú pones la motivación, nosotros te ayudamos a construir una carrera en Ciberseguridad. Con solo estas herramientas básicas, puedes empezar a estudiar para convertirte en Especialista en Ciberseguridad.