Especialista en Ciberseguridad en solo 7 meses

+6,000 graduados alrededor del mundo comenzaron su carrera en tech. Conviértete en el siguiente.

Nuestros graduados trabajan en startups locales y gigantes internacionales

Nuestro programa de Ciberseguridad

Descarga el programaSprint 1: Fundamentos — Cómo se Comunican los Hosts y las Redes2 semanas1 proyecto

En este sprint, los estudiantes aprenden cómo funcionan las redes modernas y por qué la mayoría de los ataques comienzan en los bordes de la red. Analizan cómo se establece la comunicación entre clientes y servidores mediante solicitudes y respuestas. Distinguen el tráfico interno y externo utilizando direccionamiento IP. Identifican los límites de confianza y comprenden por qué cruzarlos incrementa el riesgo. Razonan sobre el movimiento de paquetes y las limitaciones de visibilidad en contextos SOC. Utilizan la estructura de red para anticipar posibles puntos de entrada de ataques.

Resultados del aprendizaje

- Explicar la comunicación cliente-servidor mediante solicitudes y respuestas

- Distinguir tráfico interno y externo usando direccionamiento IP

- Identificar límites de confianza y su impacto en el riesgo

- Analizar el movimiento de paquetes en entornos con visibilidad parcial

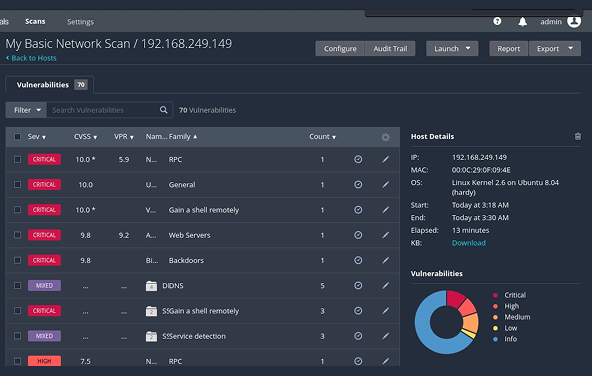

Sprint 2: Descubrimiento de activos y servicios expuestos2 semanas1 proyecto

En este sprint, los estudiantes aprenden a identificar qué activos existen en un entorno y cómo ocurre la exposición. Comprenden por qué la visibilidad es fundamental para la detección, el cumplimiento y la respuesta a incidentes. Distinguen la exposición interna y externa mediante resultados de escaneo y enumeración. Interpretan resultados básicos para identificar servicios accesibles y riesgos potenciales. Analizan la criticidad de los activos y priorizan su monitorización en contextos SOC. Explican cómo atacantes y defensores utilizan las mismas técnicas de visibilidad con objetivos distintos.

Resultados del aprendizaje

- Explicar por qué es esencial conocer los activos antes de defenderlos

- Distinguir exposición interna y externa mediante escaneos

- Interpretar resultados de escaneo para identificar servicios y riesgos

- Evaluar la criticidad de activos y su prioridad de monitoreo

- Comprender cómo atacantes y defensores usan técnicas de descubrimiento

Sprint 3: Aplicando marcos de seguridad a entornos reales2 semanas1 proyecto

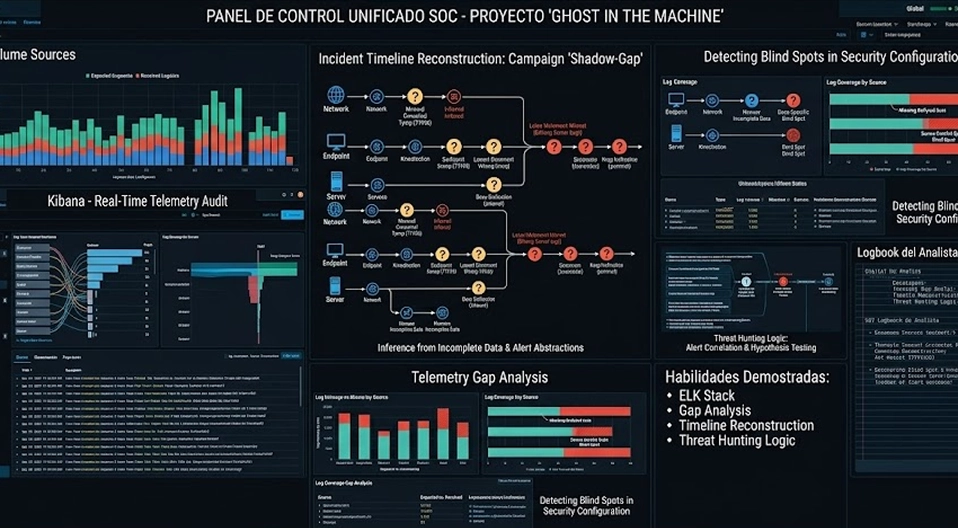

En este sprint, los estudiantes aprenden a analizar eventos de seguridad utilizando logs como evidencia parcial. Comprenden el valor de los registros y también sus limitaciones inherentes. Identifican fuentes comunes de logs en endpoints, redes y servidores. Analizan puntos ciegos y niveles de incertidumbre en investigaciones. Explican por qué las alertas son abstracciones sobre la telemetría. Utilizan patrones de movimiento y estructura para inferir actividad a partir de datos incompletos.

Resultados del aprendizaje

- Explicar qué representan los logs y qué no capturan

- Identificar fuentes comunes de registros en distintos sistemas

- Analizar limitaciones y puntos ciegos en investigaciones

- Comprender el rol de las alertas como abstracciones

- Inferir actividad a partir de evidencia incompleta

Sprint 4: Telemetría de seguridad: Logs, evidencia y límites de visibilidad2 semanas1 proyecto

En este sprint, los estudiantes aprenden a operar dentro de un SIEM como herramienta central del SOC. Utilizan consultas y flujos de trabajo para investigar eventos de seguridad. Comprenden cómo los SIEM agregan y correlacionan datos. Filtran, exploran y analizan logs mediante consultas básicas. Siguen procesos estructurados de investigación desde alerta hasta caso. Documentan hallazgos de forma clara para escalamiento o cierre. Reconocen que el SIEM apoya, pero no reemplaza, el juicio del analista.

Resultados del aprendizaje

- Explicar el rol de un SIEM en la correlación de datos de seguridad

- Utilizar consultas básicas para explorar logs

- Seguir un flujo de investigación SOC estándar

- Documentar hallazgos de forma clara y estructurada

- Comprender los límites del SIEM frente al análisis humano

Sprint 5: Fundamentos de Ingeniería de Detección: De eventos a alertas2 semanas1 proyecto

En este sprint, los estudiantes aprenden a evaluar alertas de seguridad de forma crítica. Distinguen entre ruido y riesgo para tomar decisiones informadas de triage. Analizan severidad, impacto y nivel de confianza de las alertas. Identifican falsos positivos y eventos benignos. Deciden cuándo cerrar, monitorear o escalar una alerta. Utilizan señales contextuales para priorizar incidentes. Comunican decisiones utilizando lenguaje propio del SOC.

Resultados del aprendizaje

- Diferenciar severidad, impacto y confianza en alertas

- Identificar falsos positivos y alertas benignas

- Tomar decisiones de triage (cerrar, monitorear, escalar)

- Priorizar alertas usando contexto del activo y comportamiento

- Comunicar decisiones en lenguaje SOC

Sprint 6: Operaciones SIEM: Consultas, pivoteo y flujo de casos (SOC L1)2 semanas1 proyecto

En este sprint, los estudiantes aprenden a reconstruir incidentes de seguridad mediante hipótesis, líneas de tiempo y análisis estructurado. Integran múltiples fuentes de datos para entender el comportamiento del atacante. Formulan y validan hipótesis durante investigaciones. Relacionan actividad observada con técnicas de MITRE ATT&CK. Explican el movimiento del atacante utilizando la estructura de red y límites de confianza. Presentan resultados en narrativas claras y basadas en evidencia.

Resultados del aprendizaje

- Construir líneas de tiempo de incidentes

- Formular y validar hipótesis de investigación

- Relacionar comportamiento con MITRE ATT&CK

- Explicar movimiento del atacante en la red

- Redactar informes claros basados en evidencia

Sprint 7: Triaje y escalamiento de alertas: Tomando decisiones defendibles rápido2 semanas1 proyecto

En este sprint, los estudiantes aprenden a analizar telemetría de endpoint y reconocer comportamientos sospechosos en hosts. Comprenden cómo difiere la telemetría de endpoint respecto a la de red. Identifican indicadores de ataques en etapas tempranas. Evalúan decisiones de contención considerando sus trade-offs. Analizan cómo las herramientas de endpoint apoyan la investigación y respuesta. Utilizan contexto de host para mejorar el análisis de alertas e incidentes.

Resultados del aprendizaje

- Explicar diferencias entre telemetría de endpoint y red

- Identificar comportamientos sospechosos en hosts

- Evaluar acciones de contención y sus trade-offs

- Comprender el rol de herramientas endpoint en respuesta

- Usar contexto de host para analizar alertas

Sprint 8: Investigación y reconstrucción de amenazas (Núcleo SOC L2)2 semanas1 proyecto

En este sprint, los estudiantes aprenden a analizar la seguridad en entornos cloud modernos. Comprenden el modelo de responsabilidad compartida. Identifican fallas comunes en identidad y accesos. Analizan el abuso de identidad como vector de ataque. Interpretan Zero Trust como modelo de razonamiento de seguridad. Exploran logs de actividad cloud a nivel conceptual.

Resultados del aprendizaje

- Explicar el modelo de responsabilidad compartida

- Identificar fallas comunes en IAM

- Analizar abuso de identidad como vector de ataque

- Comprender Zero Trust como modelo conceptual

- Interpretar logs de actividad cloud

Sprint 9: Detección y respuesta en endpoint (Operaciones EDR/XDR)2 semanas1 proyecto

En este sprint, los estudiantes aprenden cómo se crean, evalúan y mejoran las detecciones. Comprenden cómo la lógica de detección se deriva del comportamiento del atacante. Evalúan la utilidad y el ruido de las detecciones. Analizan riesgos de automatización excesiva. Aplican conceptos de automatización para reducir carga operativa. Entienden el rol de la IA como asistente en análisis de seguridad.

Resultados del aprendizaje

- Explicar cómo se construyen detecciones

- Evaluar detecciones por utilidad y ruido

- Analizar riesgos de automatización excesiva

- Aplicar automatización de forma responsable

- Comprender el rol de la IA como apoyo analítico

Sprint 10: Arquitectura de seguridad en la nube2 semanas1 proyecto

En este sprint, los estudiantes aprenden cómo las organizaciones responden a incidentes de seguridad complejos. Analizan el ransomware como caso principal. Comprenden las fases de respuesta a incidentes. Evalúan decisiones de contención, comunicación y recuperación. Identifican roles de SOC, IR, legal y liderazgo. Analizan impacto en términos de confidencialidad, integridad y disponibilidad.

Resultados del aprendizaje

- Explicar fases de respuesta a incidentes

- Describir el funcionamiento de ataques ransomware

- Evaluar decisiones de contención y recuperación

- Identificar roles organizacionales en incidentes

- Analizar impacto en CIA (confidencialidad, integridad, disponibilidad)

Sprint 11: GRC, Cumplimiento y Gobernanza2 semanas1 proyecto

En este sprint, los estudiantes aprenden a traducir operaciones de seguridad en contextos de gobernanza y cumplimiento. Comprenden la importancia de marcos como ISO 27001 y SOC 2. Analizan aspectos de regulación digital en LATAM. Traducen hallazgos técnicos en lenguaje de cumplimiento. Simulan procesos de auditoría incluyendo recolección de evidencia y mapeo de controles.

Resultados del aprendizaje

- Explicar la importancia de frameworks de gobernanza

- Describir funcionamiento de ISO 27001 y SOC 2

- Comprender regulación digital en LATAM

- Traducir hallazgos técnicos a lenguaje de cumplimiento

- Simular procesos de auditoría

Sprint 12: Investigación de Seguridad End-to-End3 semanas1 proyecto

En este sprint, los estudiantes demuestran su capacidad de análisis como analistas SOC mediante una investigación completa. Analizan entornos complejos combinando datos de red, host y logs. Identifican riesgos y configuraciones inseguras. Documentan investigaciones de principio a fin. Comunican resultados en formato profesional. Defienden sus decisiones durante presentaciones.

Resultados del aprendizaje

- Analizar entornos complejos con múltiples fuentes

- Identificar riesgos y misconfiguraciones

- Documentar investigaciones completas

- Comunicar hallazgos en formato profesional

- Defender decisiones de análisis

Recibe apoyo de nuestro equipo en cada paso

Gradúate con un portafolio de 12 proyectos que demuestran tu formación en Ciberseguridad

Aprende Ciberseguridad con total apoyo y flexibilidad

Participa en clases en vivo, simulaciones de incidentes y sesiones de investigación colaborativa con mentores y compañeros

Graduado TripleTen

Tenemos la confianza de que serás contratado. Por eso ofrecemos un reembolso del 100%.

Si no consigues un trabajo en tech 6 meses después de haberte graduado, te reembolsamos tu matrícula completa. Así de seguros estamos sobre tu futuro en tech.

Obtén un certificado que valida tu preparación para trabajar

Elige opciones de pago flexibles

Que el dinero no te detenga para cambiar de carrera. Elige el plan de pago que más te convenga, ya sea de contado o en cómodas cuotas.

Agenda una llamada con nuestro experto para elegir la opción de pago que más te convenga

FAQ

¿Necesito experiencia previa en tech para inscribirme en el curso de Ciberseguridad?

¿Necesito experiencia previa en tech para inscribirme en el curso de Ciberseguridad?

¡No! Alrededor del 72% de nuestros estudiantes no tenían experiencia en tecnología antes de empezar. Nuestro bootcamp de Ciberseguridad está diseñado para llevarte desde lo básico: cómo funcionan las redes, análisis de logs, uso de SIEM, investigación de incidentes, cloud e identidad, hasta detección de amenazas y automatización.

Irás construyendo tu confianza paso a paso. Aunque nunca hayas trabajado en tecnología, terminarás listo para comenzar una carrera como Especialista en Ciberseguridad.

¿El curso de Ciberseguridad es de autoestudio o guiado?

¿El curso de Ciberseguridad es de autoestudio o guiado?

Nuestro bootcamp combina ambos: flexibilidad y estructura. Participarás en sesiones en vivo y avanzarás con objetivos grupales, pero gestionarás tus proyectos y tareas en el horario que mejor te convenga. No tenemos clases obligatorias ni exámenes; en su lugar, el enfoque está en que desarrolles las habilidades necesarias para un trabajo del mundo real.

Y nunca estarás solo:

- Tutores que explican conceptos complejos de forma clara

- Especialistas con experiencia que te dan feedback práctico sobre tus proyectos

- Coaches de carrera que te preparan para entrevistas y CV

- Una comunidad que te acompaña en todo el proceso

Es un equilibrio entre independencia y acompañamiento, diseñado para prepararte para trabajar en ciberseguridad.

¿Puedo estudiar mientras trabajo a tiempo completo?

¿Puedo estudiar mientras trabajo a tiempo completo?

¡Absolutamente! El programa está diseñado para personas con vidas ocupadas. Solo necesitarás entre 15 y 20 horas por semana para realizar lecciones cortas y dinámicas adaptables a tu horario. Muchos de nuestros estudiantes combinan trabajo, familia y estudios: aun así se gradúan listos para comenzar una nueva carrera en Ciberseguridad.

Esto lo hace uno de los cursos de Ciberseguridad remotos más flexibles disponibles.

¿Cuál es el idioma del curso?

¿Cuál es el idioma del curso?

Todo el curso de Ciberseguridad se imparte en español. Las lecciones, el soporte y la orientación profesional están en tu idioma para que puedas concentrarte en aprender, sin dificultades.

¿Cuánto cuesta el bootcamp de Ciberseguridad?

¿Cuánto cuesta el bootcamp de Ciberseguridad?

Puedes elegir el plan que mejor te convenga:

- Pago de contado: $97,999 MXN → $58,799 MXN

- Plan de pagos mensuales: $4,483 MXN al mes

Todos los pagos están protegidos a través de Mercado Pago y Stripe. Esto lo hace uno de los cursos más accesibles de Ciberseguridad.

¿Qué opciones de pago hay disponibles?

¿Qué opciones de pago hay disponibles?

Ofrecemos opciones flexibles para que el dinero no te detenga:

- Paga de contado a un precio con descuento

- Divide tu pago en mensualidades con Mercado Pago o Stripe

Elige lo que mejor funcione para tu situación. El financiamiento flexible facilita el acceso a cursos de Ciberseguridad de alta calidad en línea.

¿Qué pasa si no consigo un nuevo empleo después del bootcamp?

¿Qué pasa si no consigo un nuevo empleo después del bootcamp?

El 93% de nuestros graduados consigue empleo dentro de los 6 meses posteriores a completar el programa. Con nuestro Acelerador de Carrera, apoyo a tu CV, entrevistas simuladas y coaching personalizado, estarás más que preparado. Y si no consigues un puesto en Ciberseguridad 6 meses después de graduarte, te reembolsamos tu dinero, garantizado.

¿Cómo funciona el reembolso garantizado?

¿Cómo funciona el reembolso garantizado?

Es simple: si participas activamente en el programa y aun así no consigues un empleo en Ciberseguridad 6 meses después de graduarte, te reembolsamos el 100% de tu matrícula.

¿Recibiré un certificado oficial después de graduarme?

¿Recibiré un certificado oficial después de graduarme?

Sí. Recibirás un certificado oficial que demuestre tus habilidades en Ciberseguridad a los empleadores. Esto te ayudará a destacar en el mercado laboral y demostrar que estás listo para proyectos tech del mundo real.

¿Qué necesito para inscribirme? ¿Necesito algún equipo especial?

¿Qué necesito para inscribirme? ¿Necesito algún equipo especial?

Todo lo que necesitas es:

- Una computadora (laptop o de escritorio)

- Una conexión a internet estable

¡Eso es todo! Nosotros te daremos la plataforma de aprendizaje, las herramientas y el apoyo. Tú pones la motivación, nosotros te ayudamos a construir una carrera en Ciberseguridad. Con solo estas herramientas básicas, puedes empezar a estudiar para convertirte en Especialista en Ciberseguridad.